Micitt no atribuyó el hecho a ningún actor, pero los datos divulgados por la empresa tecnológica coinciden con lo expuesto por la ministra Paula Bogantes.

La información divulgada por Google sobre una operación internacional de ciberespionaje coincide con varios de los elementos que el Gobierno describió este jueves al referirse al ataque informático que afectó al Instituto Costarricense de Electricidad (ICE), aunque las autoridades no señalaron de forma directa a los responsables.

Durante una comparecencia ante la prensa, la ministra de Ciencia, Innovación, Tecnología y Telecomunicaciones (Micitt), Paula Bogantes, explicó que el agente malicioso detrás del ataque fue detectado en 42 países, la misma cantidad de naciones reportadas por Google el pasado 25 de febrero, al dar a conocer la desarticulación de la operación.

Según la nota técnica del gigante cibernético, el ataque se ejecutó mediante un programa malicioso llamado GRIDTIDE, por parte del grupo identificado como UNC2814, al que vincula con el gobierno de China.

Según Google, la campaña afectó a 53 organizaciones en 42 países y tuvo como principales objetivos a empresas de telecomunicaciones y entidades gubernamentales.

La investigación que permitió detectar el programa fue realizada por Mandiant, una empresa especializada en ciberseguridad que forma parte de Google, y a la cual el gobierno dio crédito este jueves por haber detectado la vulnerabilidad.

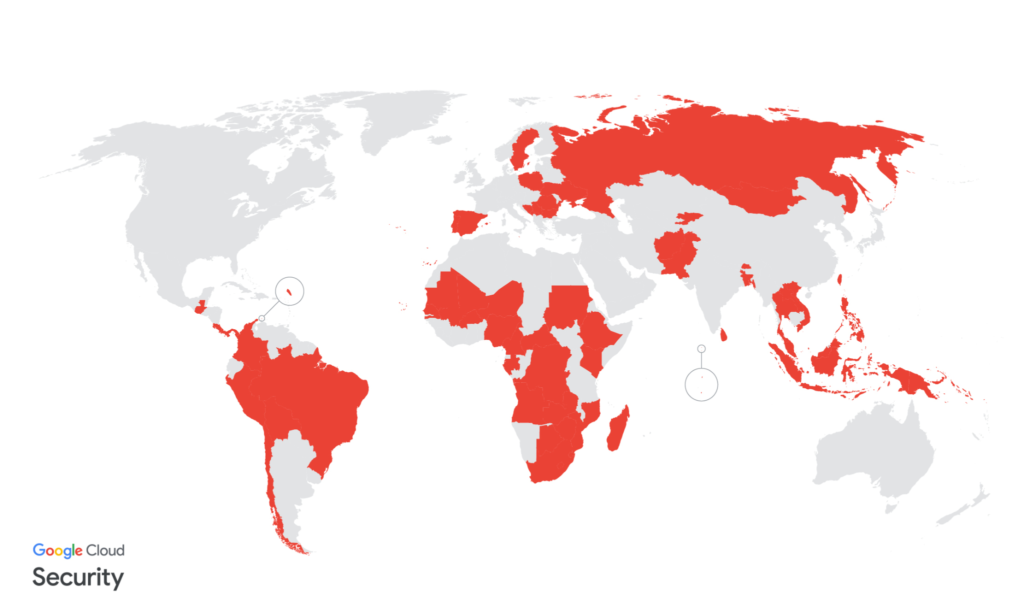

Países con víctimas sospechosas o confirmadas del caso UNC2814. Créditos: Google.

Países con víctimas sospechosas o confirmadas del caso UNC2814. Créditos: Google.

Un programa diseñado para espiar sin ser detectado

De acuerdo con el reporte técnico, GRIDTIDE es un tipo de programa que se instala de forma oculta en los sistemas informáticos para permitir a los atacantes controlarlos a distancia. Una vez dentro, puede ejecutar instrucciones, revisar archivos y copiar información.

Lo que distingue a este programa es la forma en que se comunica con quienes lo controlan. En lugar de conectarse a servidores sospechosos —algo que los sistemas de seguridad suelen detectar— utiliza Google Sheets, la aplicación de hojas de cálculo de Google.

En la práctica, la hoja de cálculo funciona como un centro de mando. El programa revisa el documento en busca de instrucciones escritas por los atacantes, las ejecuta en el equipo infectado y luego coloca los resultados en otra parte de la misma hoja.

Para enviar archivos robados, el programa divide la información en pequeños fragmentos y los coloca en distintas celdas del documento. Los datos viajan codificados, lo que dificulta aún más su detección.

Google subrayó que este método no aprovecha fallas en sus servicios. En cambio, los atacantes utilizan funciones normales de la plataforma para ocultar la actividad maliciosa dentro de un tráfico que parece legítimo.

Una operación con alcance mundial

Google rastrea al grupo UNC2814 desde 2017. En su informe indicó que este actor ha dirigido operaciones contra operadores de telecomunicaciones y gobiernos en distintos países.

La compañía señaló que este tipo de accesos suele utilizarse para obtener información sobre personas y comunicaciones. En campañas similares se ha detectado el robo de registros de llamadas, mensajes de texto y otros datos sensibles.

En la investigación reciente, Google encontró que los atacantes lograron instalar el programa en equipos que contenían información personal, como nombres, números de teléfono o datos de identificación.

La empresa también explicó que, como parte de la respuesta a la operación, eliminó proyectos de nube controlados por los atacantes, bloqueó las cuentas utilizadas para operar la campaña y desactivó el acceso a las hojas de cálculo que servían como canal de control.

Google advirtió que, pese a esas medidas, es probable que los responsables intenten reconstruir su infraestructura para continuar con este tipo de operaciones.